Hızlı Erişim

- Tehditleri Anlamak

- Sosyal Mühendislik ve Phishing Saldırıları

- Veri Şifreleme ile Kullanıcı Verilerini Güvenceye Almak

- Güvenli Kimlik Doğrulama Yöntemleri

- Kullanıcı Verilerini Güvenli Depolama Yöntemleri

- Uygulama Taşıma Güvenliği ve Ağ Güvenliği

- Güvenli API İletişimi

- Veri Azaltma ve Gizlilik

- Düzenli Güvenlik Güncellemeleri

- Uygulama Bütünlüğü ve Hile Öncesi Önlemler

- Güvenli Yazılım Geliştirme Yaşam Döngüsü

- Endüstri Standartları ve Yasal Düzenlemelere Uyum

- Sonuç

Paylaş

Mobil uygulamalar, hayatımızın her alanında yer alırken, kullanıcıların kişisel verilerinin güvenliği de hiç olmadığı kadar önemli hale geldi. Bu, sadece kullanıcıların güvenini kazanmak için değil, aynı zamanda uygulamanın uzun vadeli başarısı için de kritik bir faktördür. Bir iOS uygulaması geliştirirken güvenliği ön planda tutmak, potansiyel veri ihlalleri ve siber saldırılara karşı korunmak anlamına gelir. Apple’ın iOS işletim sistemi, uygulama güvenliği konusunda birçok katmanlı koruma sağlar; ancak bu, geliştiricinin uygulama güvenliğine dair doğru adımları atmasını gerektirir.

Mobil uygulamalarda güvenlik, yalnızca kullanıcı bilgilerini korumakla kalmaz, aynı zamanda kullanıcı deneyimini de iyileştirir. Kullanıcılar, verilerinin güvende olduğunu bildiklerinde uygulamanızı tercih etme olasılıkları artar. Bu da hem kullanıcı bağlılığını sağlar hem de uygulamanızın indirilme oranlarını yükseltir. Bu nedenle, güvenlik önlemlerinin doğru şekilde entegre edilmesi, kullanıcı verilerinin gizliliğini sağlamak ve kötü niyetli saldırılara karşı koymak için esastır.

Veri Güvenliği Neden Önemli?

Veri güvenliği, sadece yasal zorunluluklar ve uygulama mağazası politikaları nedeniyle değil, aynı zamanda kullanıcıların gizliliğine saygı duymak ve onları korumak adına önemlidir. Apple, iOS ekosisteminde uygulama geliştiricilerine birçok güvenlik aracı sunar ve kullanıcı verilerinin korunmasını sağlamak için sıkı kurallar uygular. Ancak, bu güvenlik önlemlerinin etkili olabilmesi için geliştiricilerin de bu araçları doğru ve etkili bir şekilde kullanması gerekir.

Apple, iOS uygulamalarını geliştirirken güvenliği her zaman en ön planda tutmaya çalışır. Bu, kullanıcıların kişisel verilerinin yalnızca gerekli durumlarda toplanması, bu verilerin şifrelenmesi, uygulama içinde güvenli kimlik doğrulama yöntemlerinin kullanılması gibi birçok alanı kapsar. Bu bağlamda, geliştiricilerin de Apple’ın sunduğu güvenlik protokollerini ve en iyi uygulama pratiklerini takip etmeleri büyük önem taşır. Apple'ın geliştirdiği güvenlik özelliklerinin kullanılması, yalnızca veri hırsızlığı ve kötü niyetli saldırılara karşı savunma sağlamakla kalmaz, aynı zamanda kullanıcıların uygulama içindeki deneyimlerini daha güvenli hale getirir.

Örneğin, App Transport Security (ATS) zorunluluğu, yalnızca HTTPS üzerinden veri iletimi yapılmasını sağlamak için uygulamaları denetler. Ayrıca, Keychain gibi araçlar, kullanıcı şifreleri ve hassas bilgiler gibi verileri güvenli bir şekilde saklamak için kullanılır. Bu araçlar, iOS platformunun sunduğu güvenlik standartlarının yalnızca bir kısmını oluşturur. Ancak unutulmamalıdır ki, güvenlik yalnızca bu araçlarla sınırlı değildir. Geliştiricilerin, kullanıcı verilerini korumak için ekstra önlemler alması, uygulamanın güvenliğini daha da güçlendirebilir.

Veri güvenliği konusunda ihmal edilen küçük bir hata, büyük güvenlik ihlallerine yol açabilir. Kullanıcıların kişisel bilgilerini güvence altına almak için yapılacak her bir ek güvenlik önlemi, uygulamanızın itibarını güçlendirecek ve kullanıcıların daha fazla güvenmesini sağlayacaktır. Kişisel verilerin korunması ve güvenliğinin sağlanması sadece kullanıcıları değil, aynı zamanda uygulama geliştiricilerini de savunmasız bırakabilecek siber tehditlerden korunmalarına yardımcı olur.

Uygulama geliştiricileri için güvenlik, yalnızca teknik bir konu değil, aynı zamanda bir sorumluluktur. Kullanıcıların verilerinin gizliliğine ve güvenliğine saygı göstermek, yasal sorumlulukları yerine getirmek ve son olarak uygulamanın güvenliğini garanti altına almak, başarılı bir mobil uygulamanın temel taşlarını oluşturur. Bu yazıda, iOS uygulamalarında güvenlik önlemlerinin nasıl etkili bir şekilde uygulanabileceğini, kullanıcı verilerinin nasıl korunabileceğini ve iOS güvenlik araçlarının nasıl kullanılacağını daha ayrıntılı bir şekilde inceleyeceğiz.

Tehditleri Anlamak

Sosyal Mühendislik ve Phishing Saldırıları

Mobil uygulamalarda en yaygın tehditlerden biri, kullanıcıları kandırmaya yönelik sosyal mühendislik saldırılarıdır. Bu saldırılar, genellikle kullanıcıların kişisel bilgilerini çalmak amacıyla manipülatif teknikler kullanır. Phishing (oltalama) saldırıları, bu tür tehditlerin en bilinen örneklerindendir. Phishing saldırılarında, saldırganlar kullanıcıları gerçek bir kurumdan veya güvenilir bir kaynaktan geliyormuş gibi gösterilen sahte mesajlar, e-postalar veya web sayfalarıyla kandırırlar. Bu mesajlar, kullanıcıları özel bilgilerini girmeleri için yönlendirir, bu da potansiyel olarak büyük veri ihlallerine yol açabilir.

Özellikle mobil cihazlarda, phishing saldırıları, e-posta, SMS veya sosyal medya platformları üzerinden gerçekleştirilebilir. Kullanıcılar, sahte bağlantılara tıklayarak veya yanlışlıkla kişisel bilgilerini girerek bu saldırılara maruz kalabilir. Bu tür saldırılar, yalnızca kullanıcı bilgilerini tehlikeye atmakla kalmaz, aynı zamanda uygulamanın güvenliğini de zayıflatabilir.

iOS uygulama geliştiricileri için, bu tür tehditlerin önlenmesi adına güçlü güvenlik önlemleri almak önemlidir. Kullanıcıları, yalnızca güvenilir kaynaklardan gelen talepler doğrultusunda verilerini paylaşmaya teşvik etmek ve onları phishing saldırılarına karşı eğitmek gerekir. Ayrıca, kimlik doğrulama süreçlerinde ekstra adımlar eklemek, kullanıcıları bu tür saldırılardan koruyabilir. Örneğin, e-posta veya SMS ile iki faktörlü kimlik doğrulaması (2FA) kullanmak, phishing saldırılarının etkisini azaltabilir.

Veri İhlalleri ve Saldırılara Karşı Savunma

Veri ihlalleri, mobil uygulamalarda en ciddi güvenlik tehditlerinden biridir. Bir veri ihlali, kötü niyetli bir saldırganın, bir uygulama üzerinden kullanıcı verilerini elde etmesiyle gerçekleşir. Bu veriler, kullanıcıların kimlik bilgileri, ödeme bilgileri veya diğer hassas veriler olabilir. Veri ihlalleri, yalnızca kullanıcıların gizliliğini tehlikeye atmakla kalmaz, aynı zamanda uygulamanın güvenilirliğini de zedeler. Bu nedenle, iOS uygulama geliştiricilerinin, uygulamalarını olası veri ihlallerine karşı korumak için etkin güvenlik önlemleri almaları gereklidir.

Apple, iOS işletim sistemi üzerinden veri ihlallerine karşı koruma sağlamak için bir dizi güvenlik özelliği sunar. Örneğin, iOS’un App Transport Security (ATS) özelliği, uygulamalardan yapılan tüm ağ isteklerini HTTPS üzerinden şifreli bağlantılarla gerçekleştirir. Bu, kötü niyetli bir üçüncü tarafın kullanıcı verilerini ele geçirmesini engeller. Ayrıca, Keychain gibi güvenli depolama alanları, hassas verilerin güvenli bir şekilde saklanmasını sağlar.

Apple’ın sunduğu bu güvenlik özelliklerinin dışında, geliştiricilerin veri ihlallerine karşı daha fazla önlem alması da gerekir. Özellikle, kullanıcı verilerinin depolanması sırasında şifreleme kullanmak çok önemlidir. Verilerin sadece cihazda değil, aynı zamanda uygulamanın sunucusuna gönderilmeden önce de şifrelenmesi gerekir. Bu şekilde, verilerin izinsiz erişime karşı korunması sağlanır.

Ayrıca, uygulama içi güvenlik politikaları ve güvenlik açıklarına yönelik sürekli denetimler yapmak da büyük önem taşır. Güvenlik testi ve penetrasyon testi gibi prosedürlerle, uygulama içindeki zayıf noktalar belirlenip giderilebilir. Geliştiriciler, uygulamalarını sürekli güncel tutarak, yeni güvenlik tehditlerine karşı hızlı bir şekilde önlem almalıdır.

Bir diğer önemli önlem ise güvenli kimlik doğrulama yöntemlerinin kullanılmasıdır. Kullanıcıların kimliklerini doğrularken, sadece şifre kullanımından daha güçlü doğrulama yöntemleri uygulanabilir. İki faktörlü kimlik doğrulama (2FA) veya biyometrik doğrulama gibi yöntemler, kullanıcı bilgilerini koruma açısından etkili bir çözüm sunar.

Son olarak, iOS uygulama geliştiricilerinin, kullanıcı verilerini yalnızca gerekli olduğunda toplaması ve saklaması da kritik bir güvenlik önlemidir. Veri minimizasyonu anlayışı, yalnızca gerekli verilerin toplanmasını ve diğer bilgilerin kullanılmamasını gerektirir. Bu şekilde, veri ihlali riski minimuma indirilmiş olur. Kullanıcıların verilerini yalnızca izin verdikleri ölçüde toplamak, aynı zamanda gizlilik yasalarına ve düzenlemelere uygun olmanızı sağlar.

Veri ihlallerine karşı savunma, yalnızca teknolojiye dayalı önlemlerle sınırlı değildir. Güvenlik kültürünün uygulama geliştirme sürecinin her aşamasına entegre edilmesi gerekir. Her aşamada riskler göz önünde bulundurulmalı, tehditler sürekli analiz edilmelidir. Bu, uygulamanın güvenliğini sağlamada önemli bir adımdır.

Veri Şifreleme ile Kullanıcı Verilerini Güvenceye Almak

Veri İletimi ve SSL/TLS Şifrelemesi

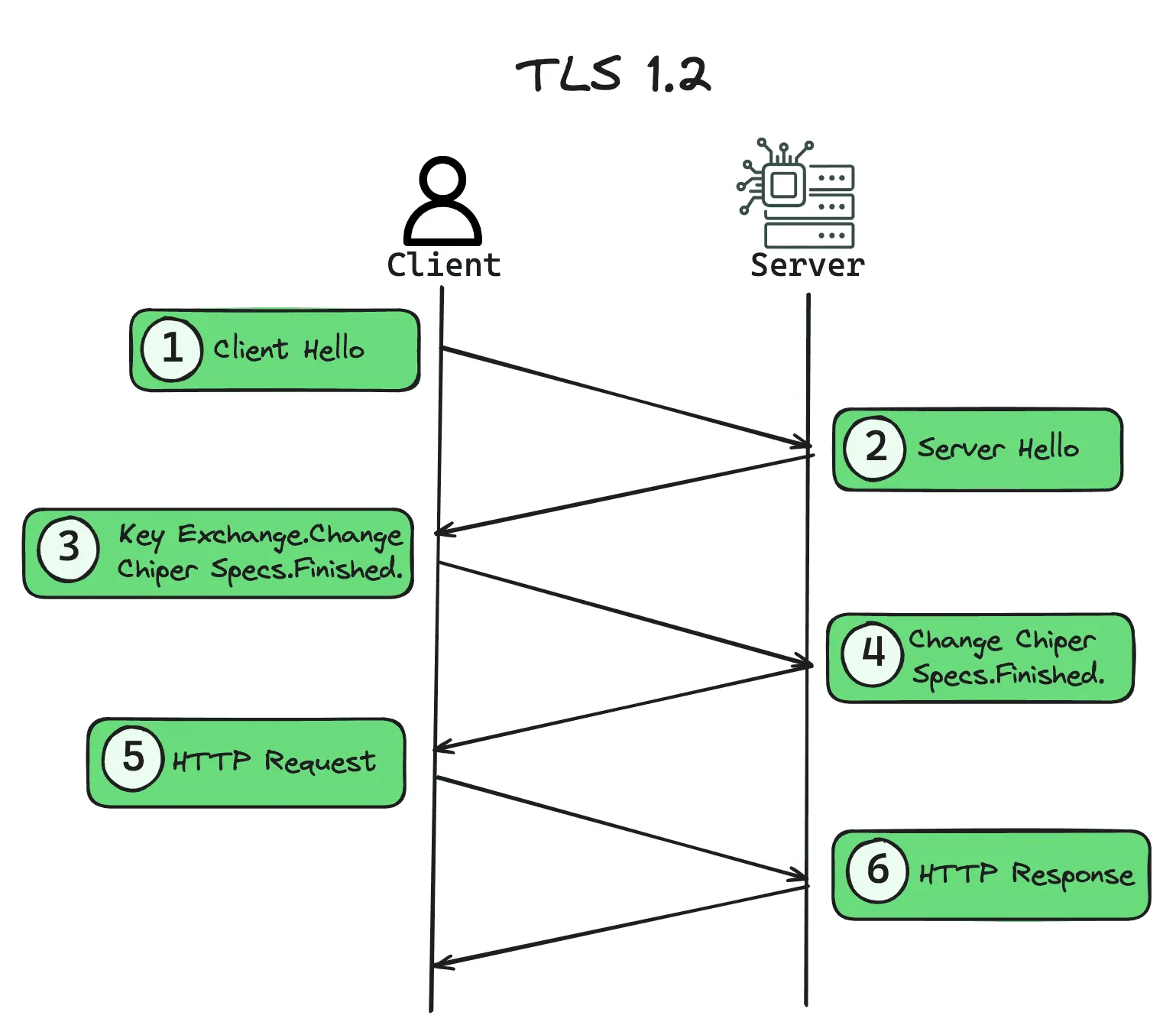

Mobil uygulamalar kullanıcı verilerini işlerken, bu verilerin güvenli bir şekilde iletilmesi, en temel güvenlik önlemlerinden biridir. Veri iletimi sırasında, verilerin izinsiz erişimden korunması ve şifrelenmesi, uygulamanın güvenliği için kritik önem taşır. Bu noktada TLS (Transport Layer Security) protokolü, güvenli iletişimi sağlamak için en etkili çözümlerden birini sunar. TLS, veri iletimini şifreleyerek, kullanıcıların kişisel bilgilerini dışarıdan müdahalelere karşı korur.

TLS protokolü, verilerin şifreli bir biçimde sunuculara gönderilmesini sağlar. Bu, kötü niyetli kişilerin ağ trafiğini dinlemesi durumunda verilerin ele geçirilmesini engeller. Modern iOS uygulamalarında, HTTPS (Hypertext Transfer Protocol Secure) kullanımı zorunludur ve bu da otomatik olarak TLS ile şifrelenmiş bağlantılar anlamına gelir. HTTPS, ağ üzerinden yapılan tüm veri iletimlerini şifreleyerek, veri güvenliğini sağlamak için olmazsa olmaz bir yöntemdir.

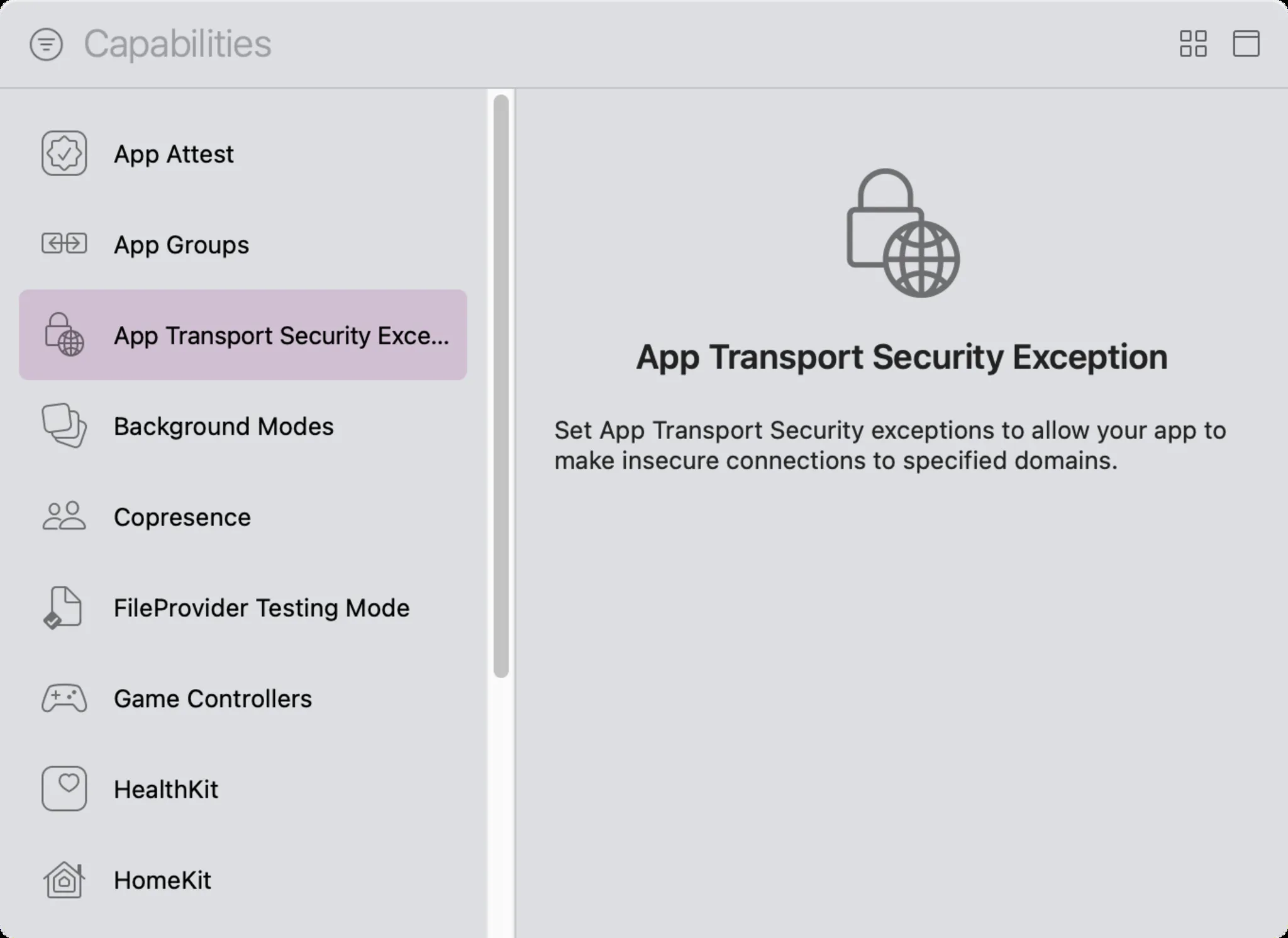

Uygulamanızın her zaman güvenli bir bağlantı üzerinden iletişim kurmasını sağlamak, sadece veri güvenliği için değil, aynı zamanda kullanıcıların güvenini kazanmak için de önemlidir. App Transport Security (ATS), iOS cihazlarında varsayılan olarak HTTPS kullanımını zorunlu kılar. Ancak, bazı özel durumlar için, belirli siteler veya API’lerle çalışırken HTTPS dışında bağlantı kullanmanız gerekebilir. Bu tür durumlarda, bağlantıların güvenliğini sağlamak için ekstra önlemler almanız gerekir.

Sonuç olarak, TLS ve HTTPS kullanımı, mobil uygulamalarda veri iletiminde güvenliği sağlamak için vazgeçilmezdir. Kullanıcıların her türlü kişisel ve hassas bilgisi, ağ üzerinden şifrelenmiş bağlantılarla güvence altına alınmalıdır.

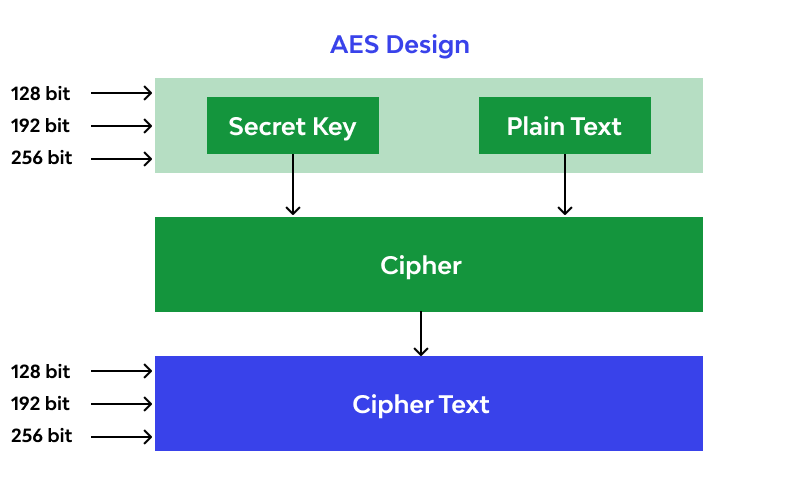

Veri Depolama ve AES Şifreleme

Veri iletimi kadar, verilerin cihaz üzerinde güvenli bir şekilde depolanması da büyük önem taşır. Kullanıcıların kişisel bilgileri, ödeme bilgileri veya kimlik verileri gibi hassas bilgiler uygulamanızda saklanıyorsa, bu verilerin şifrelenmesi gereklidir. AES (Advanced Encryption Standard), verilerin güvenli bir şekilde şifrelenmesi için en yaygın ve güçlü yöntemlerden biridir. AES şifreleme algoritması, verilerin yalnızca yetkilendirilmiş kişiler tarafından erişilebilmesini sağlar ve bu verilerin ele geçirilmesini engeller.

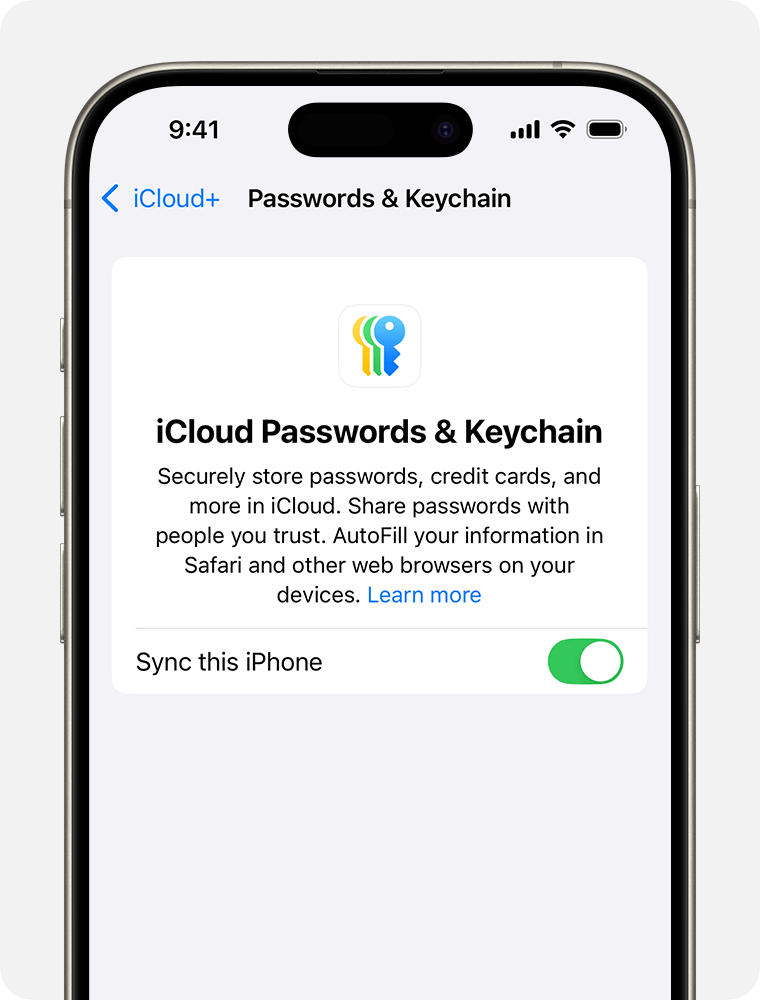

iOS cihazlarında, AES şifrelemesi, verilerin güvenli bir şekilde saklanmasını sağlamak için kullanılabilir. iOS’un sunduğu Keychain hizmeti, şifrelenmiş verileri güvenli bir şekilde depolamak için idealdir. Keychain, uygulamanın yalnızca kendisinin erişebileceği güvenli bir veri depolama alanı sunar. Örneğin, kullanıcı parolaları, oturum anahtarları ve diğer hassas bilgiler, Keychain içinde şifreli bir biçimde saklanabilir.

Apple Keychain, AES şifreleme algoritmasını kullanarak verileri cihazda şifreler. Bu, verilerin sadece doğru şifre veya kimlik doğrulama mekanizmalarıyla erişilebileceği anlamına gelir. Keychain, verilerin saklanmasının yanı sıra, kullanıcının cihazındaki verileri korumak için ek güvenlik katmanları sağlar. Bu sayede, kullanıcının verileri kötü niyetli kişilerden korunur ve veriler yalnızca kullanıcıya ait güvenli alanlarda depolanır.

Geliştiricilerin, şifreleme yöntemlerini uygularken AES ve Keychain dışında da başka güvenlik önlemleri kullanması gerekebilir. Örneğin, kullanıcı verilerinin cihazda geçici olarak saklanması gereken durumlarda, şifreleme kullanmak, güvenlik açıklarını en aza indirir. Ayrıca, Core Data gibi yerel veri depolama araçları kullanıldığında, verilerin şifrelenmesi gerektiği unutulmamalıdır.

Sonuç olarak, kullanıcı verilerinin güvenliğini sağlamak için verilerin hem iletim sırasında hem de depolanırken şifrelenmesi gerekir. AES şifrelemesi, özellikle hassas verilerin güvenliğini sağlamak için ideal bir çözüm sunar. iOS geliştiricileri, uygulama içindeki verilerin güvenliğini sağlamak adına bu tür şifreleme tekniklerini benimsemeli ve Apple Keychain gibi güvenli depolama çözümlerini kullanarak verilerin korunmasını sağlamalıdır.

Güvenli Kimlik Doğrulama Yöntemleri

İki Faktörlü Kimlik Doğrulama (2FA)

Günümüzde, yalnızca şifreler üzerinden yapılan kimlik doğrulama, siber saldırılara karşı yeterli bir güvenlik sağlamakta zayıf kalabiliyor. Bu nedenle, iki faktörlü kimlik doğrulama (2FA), kullanıcı güvenliğini sağlamak için önemli bir yöntem olarak öne çıkıyor. 2FA, kullanıcının kimliğini doğrulamak için iki ayrı bilgi kaynağının kullanılmasını gerektirir. Bu genellikle, kullanıcı adı ve şifre gibi birincil bilgilere ek olarak, ikinci bir doğrulama faktörü olan One-Time Password (OTP) kullanımıyla sağlanır.

OTP, her oturum açma işlemi için farklı ve tek kullanımlık bir şifre oluşturur. Bu şifre, kullanıcının telefonuna SMS veya e-posta yoluyla gönderilebilir veya bir authenticator uygulaması üzerinden üretilebilir. Bu yöntem, bir kullanıcının şifresini ele geçiren bir saldırganın bile, hesabı ele geçirmesini engeller çünkü saldırganın ikinci doğrulama faktörüne (yani OTP’ye) erişimi yoktur.

2FA uygulaması, iOS uygulamalarında kolayca entegre edilebilir. Apple’ın Authenticator uygulamaları veya SMS tabanlı doğrulama yöntemleri ile kullanıcıların kimliklerini doğrulamak mümkündür. Uygulama geliştiricilerin, kullanıcılarının güvenliğini arttırmak için bu iki aşamalı doğrulama süreçlerini uygulamaları, olası güvenlik açıklarının önüne geçilmesine yardımcı olur.

Biometrik Kimlik Doğrulama

Biometrik kimlik doğrulama, özellikle mobil cihazlarda güvenli ve kullanıcı dostu bir doğrulama yöntemi olarak hızla popülerleşmiştir. iOS cihazlarında, Face ID ve Touch ID gibi biyometrik doğrulama yöntemleri, güvenliği artırırken kullanıcı deneyimini de daha hızlı ve kolay hale getiriyor.

Face ID ve Touch ID, cihazın kullanıcıyı fiziksel olarak tanıyabilmesi için özel sensörler ve yazılımlar kullanır. Face ID, kullanıcının yüzünü tanıyan bir teknoloji olup, yüksek güvenlikli ve çok katmanlı bir doğrulama sağlar. Touch ID ise parmak iziyle kimlik doğrulama yaparak, hem güvenliği hem de kullanıcı kolaylığını ön planda tutar. Bu biyometrik yöntemler, şifrelerin unutulması veya çalınması gibi sorunların önüne geçerken, aynı zamanda kullanıcıların hızlı bir şekilde giriş yapabilmelerini sağlar.

Biyometrik doğrulama yöntemleri, genellikle şifreleme ile entegre çalışır. Örneğin, bir kullanıcı Face ID ile doğrulama yaparken, cihazda saklanan şifreler ve diğer hassas veriler, şifreli bir biçimde güvence altına alınır. Bu özelliklerin kullanılması, sadece uygulamanın güvenliğini artırmakla kalmaz, aynı zamanda kullanıcıların gizliliğini korur ve hassas verilere izinsiz erişimi engeller.

OAuth 2.0

Mobil uygulamalar için güvenli kimlik doğrulama ve yetkilendirme protokollerinin başında OAuth 2.0 gelir. OAuth 2.0, üçüncü taraf servislerle güvenli bir şekilde kimlik doğrulama yapabilmenizi sağlar ve kullanıcıların kendi kullanıcı bilgilerini paylaşmadan, uygulamanıza giriş yapmalarına olanak tanır. Bu protokol, özellikle uygulamanızın sosyal medya hesapları veya diğer çevrimiçi servislerle entegrasyonu gerektiğinde kullanışlıdır.

OAuth 2.0, kullanıcının kimlik bilgilerini doğrudan uygulamanızla paylaşmasına gerek bırakmaz. Bunun yerine, uygulamanız, kullanıcının güvenli bir üçüncü parti servis üzerinden doğrulama yapmasını sağlar. Örneğin, kullanıcı bir sosyal medya platformu (Google, Facebook, Twitter vb.) üzerinden giriş yaparak kimlik doğrulaması yapar. OAuth 2.0, bu süreci çok daha güvenli hale getirir çünkü kullanıcı bilgileri şifreli bir biçimde taşınır ve uygulamanız bu bilgilere doğrudan erişmez.

Bu yöntemin güvenliği, token tabanlı kimlik doğrulama üzerine kuruludur. OAuth 2.0 ile kullanıcının doğrulama bilgileri, zaman sınırlı token’lar şeklinde iletilir. Token’lar bir süre sonra geçersiz hale gelir ve bu da potansiyel siber saldırganların bu bilgileri kullanarak izinsiz erişim sağlamalarını engeller. OAuth 2.0, uygulama geliştiricilerinin güvenli ve sorunsuz bir entegrasyon yapmalarını sağlar ve kullanıcı bilgilerini korur.

Sonuç olarak, güvenli kimlik doğrulama yöntemleri, bir uygulamanın güvenlik altyapısının temel taşlarındandır. İki faktörlü kimlik doğrulama, biyometrik doğrulama yöntemleri ve OAuth 2.0 gibi protokoller, kullanıcının verilerini koruyarak, uygulamanızın güvenliğini üst seviyelere taşımanıza yardımcı olur. Bu yöntemleri entegre ederek, yalnızca kullanıcılarınızın güvenliğini sağlamakla kalmaz, aynı zamanda uygulamanıza olan güveni de artırabilirsiniz.

Kullanıcı Verilerini Güvenli Depolama Yöntemleri

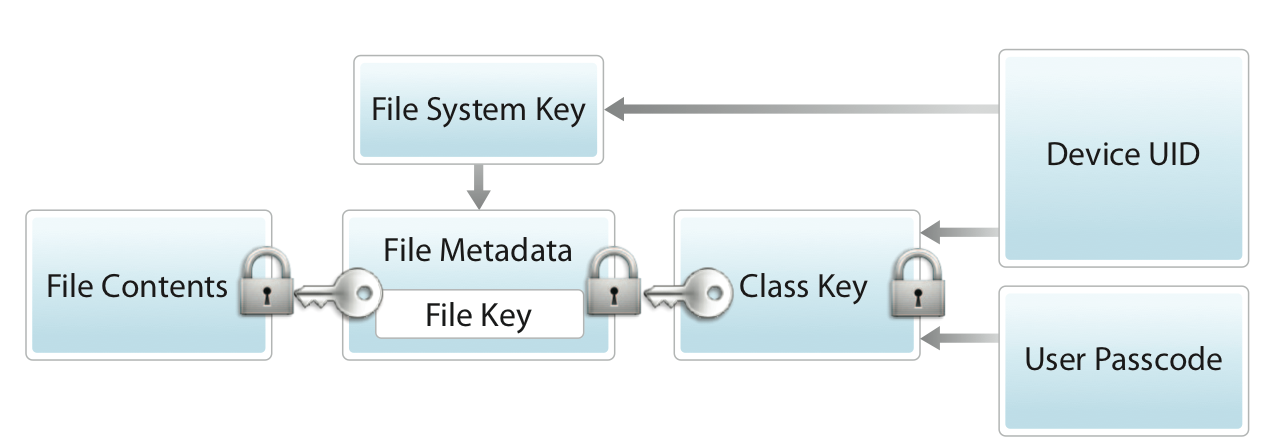

Apple Keychain ile Güvenli Veri Depolama

Kullanıcı verilerinin güvenli bir şekilde depolanması, mobil uygulama güvenliğinin en kritik unsurlarından biridir. iOS platformunda, Apple Keychain bu amaçla kullanılan en güvenli depolama çözümlerinden biridir. Keychain, kullanıcı bilgilerini, şifrelerini ve diğer hassas verilerini cihazda güvenli bir şekilde saklamanızı sağlar.

Apple Keychain, verileri cihazda şifreleyerek saklar ve yalnızca kullanıcıya ait olan uygulamanın erişmesine izin verir. Bu, uygulama geliştiricilerinin, kullanıcı bilgilerini güvenli bir şekilde depolamasını ve bu bilgilere sadece gerekli durumlarda erişmesini sağlar. Keychain, şifreleme anahtarları ve güvenlik sertifikaları gibi hassas verilerin depolanmasında da kullanılır. Kullanıcı bilgileri yalnızca Keychain ile yapılan doğrulama işlemleri sonrasında erişilebilir hale gelir, bu da verilerin izinsiz erişimlere karşı korunmasını sağlar.

Örneğin, bir uygulama kullanıcı adı ve şifresini depolamak zorunda kaldığında, bu bilgileri Keychain ile güvenli bir şekilde saklamak, verilerin şifrelenmesini ve yalnızca uygulama tarafından erişilmesini garanti eder. Bu güvenlik mekanizması, uygulamanın şifreleri güvenli bir biçimde saklamasına olanak tanır, dolayısıyla kullanıcı bilgileri dışarıya sızmaz. Keychain’ın sunduğu bu güvenli yapı, iOS cihazlarının güvenlik ekosisteminin ayrılmaz bir parçasıdır.

Dosya Koruma API’si ile Verilerin Güvenliği

iOS, kullanıcı verilerinin güvenliğini sağlamak için File Protection API adı verilen bir özellik sunar. Bu API, cihazda saklanan dosyaların korunmasını sağlar ve özellikle cihazın kilitli olduğu durumlarda, dosyalara erişimi engeller. File Protection API, iOS uygulama geliştiricilerine, dosya güvenliğini farklı düzeylerde kontrol etme imkanı tanır.

Dosya koruma mekanizması, iOS’un dosya sistemi koruma özelliklerini kullanarak çalışır. Uygulamalar, dosyaların hangi güvenlik seviyelerinde korunacağını seçebilirler. Bu seviyeler şunları içerir:

- NSFileProtectionNone: Dosyaya cihaz kilitli olsa bile erişim izni verir. Bu seçenek daha az güvenlidir ve genellikle hassas verilerin saklanması için önerilmez.

- NSFileProtectionComplete: Dosya, cihazın kilitli olduğu durumlarda erişilemez olur. Bu, yüksek güvenlik gerektiren uygulamalarda tercih edilen seviyedir.

- NSFileProtectionCompleteUnlessOpen: Dosya, cihaz kilitli olduğunda erişilemez, ancak dosya açıldıysa, uygulama açık olduğu sürece erişilebilir. Bu, dosyanın geçici bir süre için açık kalmasına imkan verir.

Bu API sayesinde, uygulama geliştiricileri, kullanıcı verilerinin yalnızca güvenli koşullar altında erişilebilir olmasını sağlar. Özellikle, kişisel verilerin, şifrelerin veya diğer hassas bilgilerin depolandığı uygulamalarda, File Protection API kullanımı kritik bir güvenlik önlemidir. Örneğin, bir banka uygulaması, kullanıcı finansal bilgilerini NSFileProtectionComplete ile koruyarak, cihazın kilitli olduğu durumlarda bu bilgilere erişilmesini engeller.

File Protection API, aynı zamanda iOS'un yerleşik şifreleme ve güvenlik özelliklerini destekleyerek, verilerin sadece doğru kullanıcı veya uygulama tarafından erişilebileceğinden emin olur. Bu özellik, uygulamanızın güvenliğini sağlamanın yanı sıra, kullanıcı verilerinin her zaman korunmasını temin eder.

Sonuç olarak, Apple Keychain ve File Protection API gibi araçlar, iOS uygulamalarında güvenli veri depolamanın temellerini oluşturur. Kullanıcıların şifreleri, kişisel bilgileri veya şifreleme anahtarları gibi hassas veriler bu araçlar sayesinde güvence altına alınır. Bu güvenlik önlemleri, mobil uygulama geliştiricilerinin, kullanıcı verilerini en üst düzeyde koruyarak güvenli bir deneyim sunmalarına yardımcı olur.

Uygulama Taşıma Güvenliği ve Ağ Güvenliği

ATS ve HTTPS Zorunluluğu

App Transport Security (ATS), Apple’ın iOS ve macOS uygulamalarında ağ iletişimi güvenliğini sağlamak için uyguladığı bir güvenlik özelliğidir. ATS, uygulamaların yalnızca HTTPS (Hypertext Transfer Protocol Secure) üzerinden iletişim kurmasına izin verir. Bu, internet üzerinden veri iletimi sırasında şifreleme sağlar ve verilerin güvenli bir şekilde taşınmasını garanti eder.

ATS, uygulamanızın sunucuları ile güvenli bir bağlantı kurmasını zorunlu kılar. HTTPS, verilerin ağ üzerinde şifrelenmesini sağlayarak Man-in-the-Middle (MitM) saldırıları gibi tehditlerden korunmasına yardımcı olur. Bu tür saldırılarda, bir saldırgan, iki taraf arasındaki iletişimi ele geçirip verileri değiştirebilir veya çalabilir. HTTPS kullanımı, bu tür saldırıları engelleyerek, kullanıcı verilerinin güvenliğini sağlamada önemli bir rol oynar.

Apple, ATS’yi varsayılan olarak uygulamaya koymuş olsa da, bazı durumlarda özel ayarlamalar yapmanıza izin verir. Ancak, internet üzerinden iletilen her türlü hassas veriyi korumak için HTTPS kullanımı önemlidir. Bu nedenle, iOS uygulama geliştiricilerinin ATS'yi yapılandırırken HTTPS’yi etkinleştirmeleri ve güvenli bağlantıların zorunlu hale getirilmesini sağlamaları gerekmektedir.

ATS, yalnızca HTTPS kullanımıyla sınırlı kalmaz; aynı zamanda güçlü şifreleme protokollerini, modern TLS (Transport Layer Security) sürümlerini de zorunlu kılar. Bu, verilerin şifreli bir bağlantı üzerinden taşınmasını ve her iki tarafın da güvenli bir şekilde doğrulanmasını sağlar.

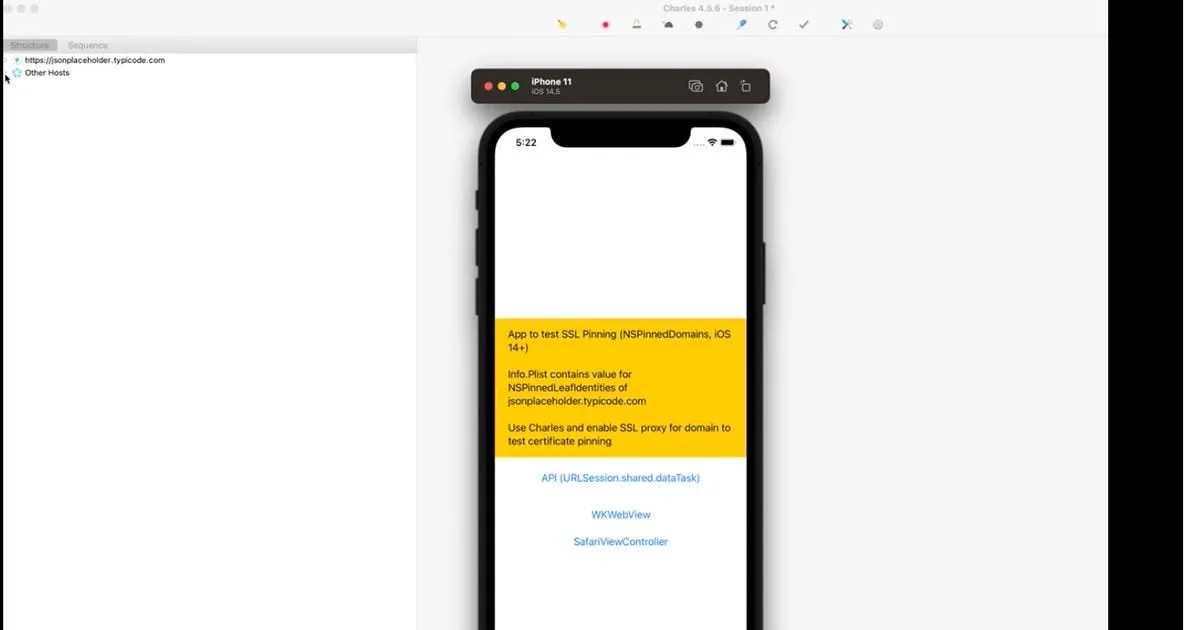

SSL Sertifika Zorunluluğu ve Sertifika Sabitleme

SSL (Secure Sockets Layer) ve TLS protokolleri, internet üzerinde güvenli iletişim için temel şifreleme yöntemleridir. iOS uygulamalarında, SSL sertifikalarının doğru bir şekilde yapılandırılması, güvenli bir ağ bağlantısının sağlanması için kritik öneme sahiptir. Bu sertifikalar, sunucuların kimliğini doğrular ve istemci ile sunucu arasındaki iletişimin şifreli olmasını sağlar.

Sertifika Sabitleme (Certificate Pinning), SSL sertifikası güvenliğini artıran bir tekniktir. Sertifika sabitleme, uygulamanın, sunucuya bağlandığında yalnızca belirli, önceden belirlenmiş bir SSL sertifikasını kabul etmesini sağlar. Bu yöntem, Man-in-the-Middle (MitM) saldırılarını engellemeye yardımcı olur. MitM saldırılarında, bir saldırgan, bir proxy sunucu kullanarak şifreli trafiği çözebilir ve iletişimi bozabilir. Sertifika sabitleme sayesinde, yalnızca belirli bir sunucunun SSL sertifikası kabul edilir, bu da saldırganların sahte sertifikalarla veri iletimini ele geçirmelerini engeller.

Sertifika sabitleme, uygulama ile sunucu arasında güvenli bir bağlantı sağlamak için ekstra bir güvenlik katmanı ekler. Örneğin, bir banka uygulaması, yalnızca kendi güvenilir sunucusunun SSL sertifikasını tanıyarak, kullanıcı verilerinin güvenliğini sağlamak için sertifika sabitleme kullanabilir. Böylece, uygulama yalnızca doğru sertifikaya sahip olan sunucuyla iletişim kurar ve sahte veya kompromize olmuş sertifikalarla bağlantı kurulmaz.

SSL sertifika sabitlemesi, ağ güvenliğini sağlamak için oldukça etkili bir yöntemdir, ancak doğru şekilde uygulanması önemlidir. Sertifika sabitlemesi, yalnızca sunucunun kimliği doğrulandıktan sonra bağlantı yapılmasını sağlar, bu da uygulamanın ağ trafiği üzerinde yüksek düzeyde güvenlik sağlar.

Sonuç olarak, ATS ve SSL sertifika sabitleme yöntemleri, iOS uygulamalarının ağ güvenliğini sağlamak için temel araçlardır. ATS, HTTPS kullanımını zorunlu kılarak verilerin şifreli ve güvenli bir şekilde iletilmesini sağlar, SSL sertifikaları ise sunucuların kimliğini doğrular ve sahte sertifikalarla yapılan saldırılara karşı korunmayı sağlar. Sertifika sabitleme ise bu güvenliği daha da artırarak, potansiyel saldırılara karşı ekstra koruma sunar. Bu yöntemlerin her biri, güvenli bir uygulama deneyimi sağlamak için kritik öneme sahiptir.

Güvenli API İletişimi

Token Tabanlı Kimlik Doğrulama (JWT, OAuth Tokens)

Mobil uygulamalar, sunucularla güvenli bir şekilde veri alışverişi yapmak için genellikle token tabanlı kimlik doğrulama yöntemlerini kullanır. Bu yöntemlerden en yaygın olanları JSON Web Token (JWT) ve OAuth tokens'dır. Token tabanlı kimlik doğrulama, kullanıcının kimliğini doğrulamak ve belirli işlemleri güvenli bir şekilde gerçekleştirmesine izin vermek için kullanılır. API ile veri alışverişi sırasında token kullanımı, uygulamanın güvenliğini artırmak için oldukça etkilidir.

JWT, kullanıcıların kimlik doğrulama bilgilerini taşır ve bu bilgileri şifreleyerek güvenli bir şekilde iletilmesini sağlar. JWT, içeriğinde kullanıcıya ait bilgileri barındırabilir ve her istekle birlikte API'ye gönderilir. Bu token'lar, genellikle uygulamanın sunucusu tarafından üretilir ve belirli bir süre geçerlidir. Token, doğrulama işlemi tamamlandığında, uygulama kullanıcının kimliğini ve yetkilerini doğrular ve ona erişim sağlar. JWT, HTTPS ile güvenli bir şekilde taşınmalıdır, böylece kötü niyetli kişiler token'ı ele geçiremez.

Bir diğer yaygın token tabanlı kimlik doğrulama protokolü ise OAuth 2.0'dır. OAuth, özellikle üçüncü taraf hizmetlerle entegre uygulamalarda kullanılır. OAuth, kullanıcıların bir uygulamaya kendi kimlik bilgilerini girmeden, belirli kaynaklara erişim izni vermelerini sağlar. Bu protokol, güvenli bir şekilde kimlik doğrulama sağlar ve uygulama ile üçüncü taraf arasında güvenli bir yetkilendirme süreci başlatır.

Token tabanlı kimlik doğrulama, kullanıcı verilerini korumak için önemli bir güvenlik katmanıdır. API üzerinden yapılan her istek için güvenli bir doğrulama sağlamak, uygulamanın güvenliğini artıran kritik bir adımdır.

API Hız Sınırlandırması ve DDoS Koruması

API rate limiting (hız sınırlama), bir API'yi kötüye kullanım ve aşırı yüklenmeye karşı korumak için kullanılan bir güvenlik yöntemidir. Hız sınırlama, belirli bir süre içinde yapılabilecek API isteklerini sınırlar ve bu sayede API'nin aşırı yüklenmesini engeller. Özellikle dağıtılmış hizmet reddi (DDoS) saldırıları, bir uygulamanın API’sine yüksek sayıda istekte bulunarak uygulamanın çökmesine neden olabilir. Bu tür saldırıları engellemek için rate limiting, oldukça etkili bir çözümdür.

DDoS saldırılarında, saldırganlar birden fazla kaynaktan, genellikle botnet’lerden, yüksek hacimli trafik gönderirler. Bu, API'nin hizmet veremez hale gelmesine ve kullanıcıların erişim sorunları yaşamasına yol açar. Rate limiting, API'ye yapılan istekleri sınırlayarak, her bir kullanıcı veya IP adresi için belirli bir istek sayısını geçmemesini sağlar. Bu da API'nin aşırı yüklenmesini ve saldırganların sistemi çökertmesini engeller.

Rate limiting kullanmanın yanı sıra, DDoS koruması için daha ileri düzey önlemler de alınabilir. Örneğin, Cloudflare gibi hizmetler, DDoS saldırılarına karşı API'yi korumak için kullanılabilir. Bu tür hizmetler, saldırı trafiğini analiz eder ve yalnızca gerçek kullanıcıların erişmesine izin verirken, kötü niyetli istekleri engeller.

API hız sınırlaması ve DDoS koruması, API iletişiminin güvenliğini sağlamak için kritik önem taşır. Bu yöntemler, API’nin aşırı yüklenmesini engeller, sistemin dayanıklılığını artırır ve hizmetin kesintisiz bir şekilde sağlanmasını garanti eder.

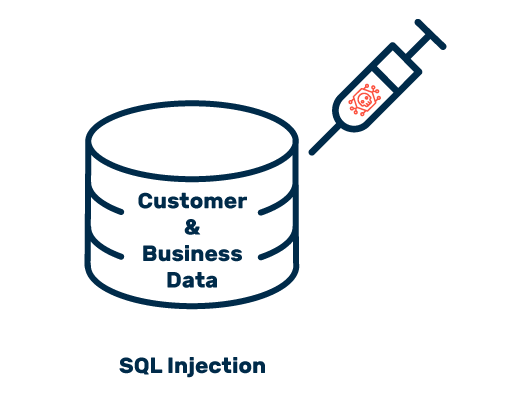

Girdi Doğrulama ve SQL Injection’a Karşı Koruma

Girdi doğrulama, API'ye gelen verilerin doğru ve güvenli olduğundan emin olmak için uygulanan bir güvenlik önlemidir. Kullanıcılar tarafından sağlanan veriler, kötü amaçlı kod içerebilir ve veritabanı saldırılarına (özellikle SQL injection) neden olabilir. SQL injection, bir saldırganın API'ye gönderdiği kötü niyetli SQL komutları ile veritabanına zarar vermesi veya hassas verileri çalmasıdır. Bu tür saldırılara karşı korunmak için uygulamanın her zaman doğru ve güvenli veri almasını sağlamak gerekir.

SQL injection’a karşı koruma sağlamak için, her zaman kullanıcıdan gelen veriler üzerinde doğrulama yapmalısınız. Örneğin, e-posta adresi gibi belirli veri türlerine sahip alanlarda yalnızca geçerli formatların kabul edilmesi gerekir. Ayrıca, veritabanına gönderilen veriler, parametrik sorgular kullanılarak güvenli hale getirilmelidir. Parametrik sorgular, veritabanı sorgularını sabit tutar ve kullanıcıdan gelen verileri doğru şekilde işler, bu da SQL injection saldırılarının önüne geçer.

Girdi doğrulama ve SQL injection’a karşı korunma, API güvenliğinin temel unsurlarındandır. API’ye gelen her türlü veri dikkatlice kontrol edilmeli ve yalnızca geçerli ve güvenli veriler işleme alınmalıdır. Bu tür önlemler, veritabanı güvenliğini artırır ve kullanıcı verilerinin kötü niyetli saldırılardan korunmasını sağlar.

Sonuç olarak, token tabanlı kimlik doğrulama, API hız sınırlaması ve girdi doğrulama gibi yöntemler, güvenli API iletişimi sağlamak için temel güvenlik önlemleridir. Bu tekniklerin doğru şekilde uygulanması, mobil uygulamanızın ve kullanıcı verilerinin güvenliğini artırarak, siber saldırılara karşı korunmasını sağlar.

Veri Azaltma ve Gizlilik

Veri Toplama Politikaları ve Kullanıcı Onayı

Gizlilik, kullanıcıların uygulama deneyiminde kritik bir faktördür ve verilerin nasıl toplandığı, saklandığı ve işlendiği hakkında net bir anlayışa sahip olmaları gerekir. Veri toplama politikaları, uygulamanın kullanıcılarının hangi tür verilerin toplandığını ve bu verilerin nasıl kullanılacağını açıkça belirtmelidir. Bu, kullanıcı güvenini kazanmak ve olası yasal sorunlardan kaçınmak için oldukça önemlidir.

Birçok ülke ve bölge, mobil uygulamalar için veri toplama ve gizlilikle ilgili katı düzenlemelere sahiptir. Örneğin, Avrupa Birliği'nde geçerli olan Genel Veri Koruma Yönetmeliği (GDPR) ve Kaliforniya’daki Tüketici Gizliliği Yasası (CCPA) gibi yasalar, uygulamaların kullanıcı verilerini nasıl toplaması ve işlemesi gerektiğine dair belirli kurallar koyar. Bu düzenlemelere göre, uygulama sadece kullanıcının açık rızasıyla veri toplamalıdır ve yalnızca uygulamanın işlevselliği için gerekli olan minimum veriler alınmalıdır.

GDPR ve CCPA'ya uygun olmak, kullanıcıların yalnızca belirli verileri toplamanızı ve bu verilerin nerede, nasıl ve ne amaçla kullanılacağı konusunda şeffaf olmanızı gerektirir. Kullanıcılar, uygulama ilk kez çalıştırıldığında açık bir onay ekranı ile hangi verilerin toplanacağını ve bu verilerin nasıl kullanılacağını öğrenmeli, ayrıca verilerin toplanmasını reddetme seçenekleri de sunulmalıdır.

Veri Kontrolü ve Silme Seçenekleri

Kullanıcıların verileri üzerinde tam kontrol sahibi olması, veri gizliliği ve güvenliği için çok önemlidir. Kullanıcılar, yalnızca verilerini toplamakla kalmamalı, aynı zamanda bu verilere erişim sağlayabilmeli ve gerektiğinde verilerini silebilmelidirler. Uygulamanızın kullanıcılarına, kişisel verilerini görüntüleme, düzenleme ve silme seçenekleri sunması, onları hem güvenli hissettirecek hem de yasal uyumluluğunuzu sağlayacaktır.

Veri silme seçenekleri, GDPR ve CCPA gibi yasaların zorunlu kıldığı bir uygulamadır. Bu yasalar, kullanıcılara, istedikleri zaman kişisel verilerini silebilme hakkı verir. Kullanıcılar, verilerini sildiklerinde, uygulamanız bu veriyi hemen silmeli ve silindiğine dair bir onay vermelidir. Bu tür özellikler, kullanıcıların gizliliğine saygı göstermek ve uygulamanın güvenliğini sağlamak adına son derece önemlidir. Ayrıca, kullanıcıların kendi verilerini düzenleme ve değiştirme hakları da verilmelidir. Bu, verilerin doğruluğunu sağlar ve kullanıcıların güvenini artırır.

Veri minimizasyonu, yalnızca gerçekten gerekli olan verilerin toplanması gerektiğini savunur. Verilerin gereksiz yere toplanması, hem güvenlik risklerine yol açabilir hem de gizlilik yasalarının ihlaline neden olabilir. Bu sebeple, uygulamanız yalnızca işlevsel olarak gerekli olan verileri toplamalıdır.

Veri kontrolü ve silme seçeneklerinin yanı sıra, kullanıcılar uygulamayı kullanırken hangi verilerin toplandığı ve bu verilerin nasıl kullanılacağı hakkında sürekli bilgilendirilmelidir. Şeffaflık, kullanıcı güvenliği ve uygulamanızın güvenliği için önemli bir faktördür.

Düzenli Güvenlik Güncellemeleri

Güvenlik Açıkları İçin Güncellemeler

Mobil uygulamalar geliştirilirken güvenlik, sürekli bir süreç olmalıdır ve bu, yalnızca uygulamanın başta güvenli bir şekilde piyasaya sürülmesiyle sınırlı değildir. Güvenlik açıkları, yeni tehditler ve zafiyetler zamanla ortaya çıkabilir, bu nedenle düzenli güncellemeler uygulamaların güvenliğini sağlamanın anahtarıdır. Uygulamanın güncel güvenlik yamasına sahip olması, kullanıcı verilerini ve uygulamanın işlevselliğini korumanın temel bir yoludur.

Herhangi bir güvenlik açığı, hacker’lar tarafından kötüye kullanılabilir ve bu da veri ihlalleri, yetkisiz erişim veya kullanıcıların hassas verilerinin çalınmasına neden olabilir. Bu tür saldırılar, uygulamanın itibarını zedeleyebilir ve büyük finansal kayıplara yol açabilir. Bu nedenle, geliştiriciler uygulamayı düzenli olarak gözden geçirmeli ve herhangi bir güvenlik açığı tespit edildiğinde hemen yamanmalıdır. Güvenlik yaması, uygulamanın performansını veya kullanıcı deneyimini etkilemeden, yalnızca zafiyetleri kapatmak ve sistemi güçlendirmek için gereklidir.

Ayrıca, güvenlik güncellemelerinin yalnızca büyük açıklar için değil, küçük ama önemli güvenlik önlemleri için de yapılması gerektiğini unutmamak gerekir. Örneğin, güçlü şifreleme algoritmalarının eski versiyonlarının değiştirilmesi, güvenli API bağlantılarının entegrasyonu veya yeni güvenlik sertifikalarının alınması gibi adımlar da düzenli güncellemelerin parçası olmalıdır.

Apple’ın Güvenlik Güncellemelerini Takip Etmek

Apple, iOS ve diğer mobil işletim sistemleri için güvenlik güncellemelerini düzenli olarak yayınlar ve geliştiricilerin bu güncellemeleri takip etmesi kritik bir öneme sahiptir. Apple’ın güvenlik güncellemeleri, işletim sistemi ve uygulama güvenliğini iyileştirmeyi hedefler. Apple, kullanıcılarının cihazlarını güncel tutmalarını teşvik etmek için bu güncellemeleri hızlı ve verimli bir şekilde dağıtarak, potansiyel tehditlere karşı koruma sağlar.

iOS platformunda geliştirilen her uygulama, Apple’ın yayınladığı güvenlik güncellemeleriyle uyumlu olmalıdır. Apple, yeni bir güvenlik güncellemesi yayınladığında, bu genellikle iOS sürümünün yeni bir versiyonuyla birlikte gelir ve geliştiriciler bu güncellemeyi hızlı bir şekilde uygulamalarına entegre etmelidir. Uygulamanın Apple’ın güvenlik güncellemeleriyle uyumsuz olması, kullanıcılar için güvenlik riskleri oluşturabilir ve bu da uygulamanın itibarını zedeleyebilir.

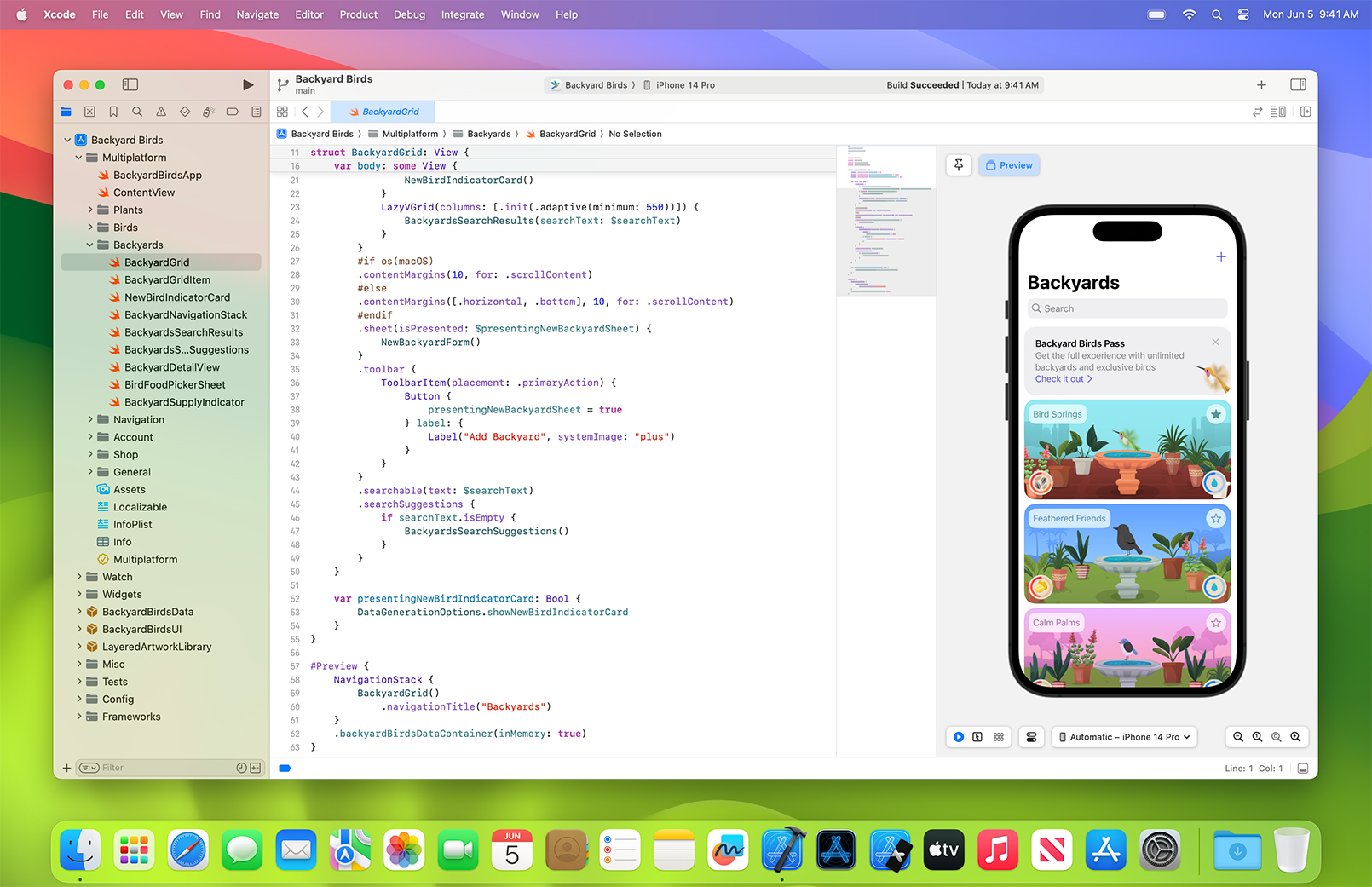

Geliştiriciler, Apple’ın Güvenlik Bülteni ve Apple Developer sayfasını takip ederek yeni güvenlik güncellemelerini öğrenebilirler. Ayrıca, Xcode gibi araçlar, güvenlik açıklarını belirlemeye yardımcı olabilir ve geliştiricilerin uygulamalarını her zaman güvenli tutmalarını sağlar. Uygulamanın bu güncellemelerle entegre edilmesi ve hızlı bir şekilde yeni sürümlerin yayımlanması, kullanıcıların güvenliğini sağlamak için çok önemlidir.

Apple, ayrıca geliştiricilerin uygulama içindeki güvenlik özelliklerini optimize etmelerini teşvik eder. Örneğin, App Store Review Guidelines doğrultusunda, güvenlik açıkları ve kullanıcı verilerini koruma konusunda sıkı kurallar vardır. Uygulama geliştiricileri, güvenlik güncellemelerinin zamanında uygulanmaması durumunda uygulamalarının App Store’dan kaldırılması gibi yaptırımlarla karşılaşabilirler. Bu sebeple, Apple’ın güncel güvenlik bildirimlerini takip etmek ve bu güncellemeleri hızla uygulamak, uygulamanızın ve kullanıcılarınızın güvenliğini sağlamak için zorunludur.

Uygulama Bütünlüğü ve Hile Öncesi Önlemler

Kod Obfuscation (Kod Gizleme)

Mobil uygulamaların güvenliğini sağlamak, sadece dış tehditlerden korunmakla sınırlı değildir; aynı zamanda iç tehditlere karşı da tedbir alınması gerekir. Uygulama kodunun tersine mühendislik ile analiz edilmesi, kötü niyetli kişilerin uygulamanın iç yapısını anlamasına ve açıklarını keşfetmesine yol açabilir. Bu durum, uygulamanın güvenliğini zayıflatabilir ve kullanıcı verilerinin çalınması gibi ciddi sonuçlar doğurabilir.

Kod gizleme (obfuscation), uygulama kodunun okunabilirliğini ve anlaşılırlığını azaltarak, tersine mühendislik çabalarını zorlaştıran bir tekniktir. Kod obfuscation ile geliştiriciler, uygulamanın kaynak kodunu karmaşık ve anlaşılmaz hale getirebilir. Bu, kötü niyetli kişiler tarafından kodun anlaşılmasını ve manipüle edilmesini engeller. Örneğin, kodun değişken adlarını, fonksiyon isimlerini ve algoritmalarını rastgele harfler ve sayılarla değiştirerek, analiz edilmesini zorlaştırabilirsiniz. Bu tür önlemler, özellikle hassas işlemlerin ve şifreleme anahtarlarının gizliliği için kritik önem taşır.

Apple’ın geliştirdiği araçlar ve üçüncü parti araçlar, kod obfuscation için yardımcı olabilir. Bunun yanı sıra, güvenlik güncellemeleri ve sıkı denetim süreçleri, obfuscation’ın etkinliğini daha da artırabilir. Sonuç olarak, kod gizleme uygulamak, kötü niyetli saldırganların uygulama koduna erişmesini engellemeye yönelik güçlü bir savunma yöntemidir.

Jailbreak Tespiti

Jailbreak, iOS cihazlarının Apple tarafından uygulanan kısıtlamaların ortadan kaldırılmasına yönelik bir süreçtir. Jailbreak yapılmış cihazlar, güvenlik açısından büyük riskler taşır çünkü bu cihazlar, Apple’ın sunduğu güvenlik korumalarından yoksundur. Bu durum, cihazda çalışan uygulamaların da risk altına girmesine neden olabilir. Jailbreak edilmiş cihazlar, kötü amaçlı yazılımlar, veri hırsızlıkları ve uygulama manipülasyonları gibi güvenlik tehditlerine daha açıktır.

Uygulama geliştiricileri, jailbreak tespiti yöntemleri kullanarak, cihazın güvenli olup olmadığını belirleyebilir ve bu tür cihazlarda uygulamanın çalışmasını engelleyebilir. iOS, jailbreak yapılmış cihazları tespit etmek için bazı yerleşik özellikler sunsa da, ek güvenlik önlemleri almak da faydalıdır. Jailbreak tespiti yapan API'ler, cihazın jailbreak olup olmadığını denetler ve bu durumda uygulamanın çalışmasını durdurabilir veya kullanıcıya uyarı verebilir.

Jailbreak tespiti, uygulamanın güvenliğini artırmak ve kullanıcı verilerini korumak için önemli bir adımdır. Bu sayede, uygulamanın jailbreak edilmiş cihazlarda çalışarak, güvenlik açıklarından faydalanan kötü niyetli yazılımlar tarafından manipüle edilmesi engellenebilir.

Uygulama Bütünlüğü Kontrolleri

Apple, uygulamaların bütünlüğünü korumak için DeviceCheck API gibi araçlar sunmaktadır. Bu API, uygulamanın yalnızca yetkilendirilmiş cihazlarda çalışmasını sağlamak ve kötü amaçlı değişiklikleri tespit etmek için kullanılır. Apple’ın DeviceCheck API’si, cihazın güvenli olup olmadığını belirlemeye yardımcı olan araçlar sunar. Bu API, uygulamanın çalışma koşullarını ve cihazın güvenliğini değerlendirerek, yalnızca düzgün çalışması gereken cihazlarda çalışmasına izin verir.

Uygulama bütünlüğü kontrolleri, uygulamanın değiştirilip değiştirilmediğini veya kötü amaçlı bir müdahale olup olmadığını belirlemek için kullanılabilir. Bu tür kontroller, uygulamanın güvenliğini artırmanın yanı sıra, uygulamanın yalnızca doğrulanmış cihazlarda çalışmasını sağlar. Böylece, kullanıcıların kişisel verilerinin çalınması veya uygulamanın kötüye kullanılma riski azalır.

Apple’ın sunduğu araçlarla uygulama bütünlüğünü sağlamak, yalnızca dış tehditlere karşı değil, aynı zamanda iç tehditlere karşı da güçlü bir koruma sağlar. Bu yöntemlerin bir arada kullanılması, uygulamanın güvenliğini pekiştirmek ve potansiyel saldırıları önlemek için etkili bir strateji sunar.

Güvenli Yazılım Geliştirme Yaşam Döngüsü

Güvenlik Testleri ve Penetrasyon Testleri

Mobil uygulama geliştirme süreci yalnızca kodlama ve tasarım aşamalarıyla sınırlı değildir; aynı zamanda güvenlik açıklarının erken tespit edilmesi ve giderilmesi için testler yapmak da kritik bir adımdır. Güvenlik testleri, uygulamanın güvenlik seviyesini belirlemek ve potansiyel zafiyetleri ortaya çıkarmak amacıyla uygulanır.

Statik kod analizi, uygulamanın kaynak kodunu çalıştırmadan önce yapılan bir analiz türüdür. Bu analiz, kodda potansiyel güvenlik açıklarını, hataları ve en iyi güvenlik uygulamalarına uyumsuzlukları tespit eder. Statik analiz araçları, geliştiricilere erken aşamalarda güvenlik hatalarını düzeltme fırsatı sunar.

Dinamik testler, uygulama çalışırken yapılan testlerdir. Bu testler, uygulamanın çalışma zamanında karşılaşılan güvenlik açıklarını belirler. Uygulama ile etkileşimde bulunarak potansiyel güvenlik sorunlarını keşfeder.

Penetrasyon testleri, uygulamanın güvenlik seviyesini dışardan bir saldırgan gibi test etmeyi amaçlar. Güvenlik uzmanları, uygulamaya sızmaya çalışarak, sistemin savunma mekanizmalarını test eder ve zayıf noktaları keşfeder. Penetrasyon testleri, uygulamanın güvenlik açıklarını anlamak ve iyileştirmek için son derece etkili bir yöntemdir.

Bu tür güvenlik testleri, uygulamanın saldırılara karşı dayanıklı olmasını sağlamak ve güvenlik önlemlerini güçlendirmek için kritik bir adımdır.

Güvenli Kodlama Pratikleri ve Eğitim

Yazılım geliştirme sürecinin güvenli olabilmesi için en önemli unsurlardan biri, güvenli kodlama pratikleri ve eğitimdir. Geliştiriciler, yazılımın güvenliğini sağlamak için en iyi pratikleri ve teknikleri uygulamalıdır. Bu, yalnızca kodun doğru yazılmasını sağlamakla kalmaz, aynı zamanda güvenlik açıklarını ve hataları önlemek için gerekli önlemleri de içerir.

Örneğin, buffer overflow (tampon taşması), SQL injection (SQL enjeksiyonu) ve XSS (Cross-Site Scripting) gibi yaygın güvenlik açıklarını engellemek için geliştiricilerin özel bilgiye sahip olması gerekir. Kodlama pratikleri, doğru veri doğrulama, hata işleme ve kullanıcı girdilerinin güvenli bir şekilde işlenmesi gibi önemli güvenlik önlemlerini içermelidir.

Yazılım geliştiricilerinin güvenli kodlama teknikleri hakkında eğitilmesi, güvenlik tehditlerine karşı daha dirençli uygulamalar yaratılmasını sağlar. Bu eğitimler, geliştirme sürecinde güvenlik unsurlarının sürekli olarak göz önünde bulundurulmasını sağlar. Ayrıca, güvenli yazılım geliştirme konusunda kullanılan araçlar ve çerçeveler hakkında farkındalık yaratır, böylece geliştiriciler güvenlik açıklarının daha hızlı tespit edilmesini ve çözülmesini sağlar.

Tehdit Modelleme

Tehdit modelleme, güvenli yazılım geliştirme yaşam döngüsünün erken aşamalarında yapılması gereken kritik bir süreçtir. Uygulamanın potansiyel tehditlerini ve saldırı yüzeylerini anlamak, güvenlik önlemlerini doğru bir şekilde planlamak ve uygulamak için önemlidir. Tehdit modelleme, uygulamanın içindeki veri akışlarını, kullanıcı etkileşimlerini ve dışa açık olan noktaları analiz ederek, bunların her birinin potansiyel tehditlere karşı nasıl savunulacağını belirler.

Bu süreçte, saldırganların uygulamayı nasıl hedef alabileceği ve hangi zayıf noktaların kullanılabileceği dikkate alınır. Ayrıca, tehdit modelleme uygulama geliştirme sürecinde belirli güvenlik önlemleri entegre edilmeden önce, bu tehditleri önceden anlamak, etkili bir güvenlik stratejisi oluşturmak için önemlidir. Bu modelleme, uygulama geliştiricilerinin güvenlik açığına karşı daha bilinçli kararlar almasına yardımcı olur.

Tehdit modellemesi, yazılımın tasarım aşamasında güvenlik düşüncesini yerleştirir ve uygulamanın her bir katmanında potansiyel saldırı vektörlerini ele alır. Güvenlik önlemleri, bu tehditlerin önlenmesini, tespit edilmesini ve yanıt verilmesini sağlayacak şekilde entegre edilir.

Güvenli yazılım geliştirme yaşam döngüsünün bir parçası olarak tehdit modellemesi, uygulamanın bütünsel güvenliğini sağlamaya yardımcı olan güçlü bir stratejidir.

Endüstri Standartları ve Yasal Düzenlemelere Uyum

GDPR, HIPAA, PCI DSS ve Diğer Düzenlemelere Uyum

Mobil uygulama geliştirme sürecinde, belirli sektörlerde faaliyet gösteren firmaların, yasal düzenlemelere ve endüstri standartlarına uyması önemlidir. GDPR (General Data Protection Regulation), HIPAA (Health Insurance Portability and Accountability Act) ve PCI DSS (Payment Card Industry Data Security Standard) gibi düzenlemeler, kullanıcıların kişisel bilgilerini korumak ve veri güvenliğini sağlamak için geliştiricilerin uyumlu olmasını gerektirir.

-

GDPR: Avrupa Birliği’nde uygulanan bu yasa, kişisel verilerin korunmasına yönelik katı kurallar getirir. Uygulamanız, kullanıcıların onayını alarak verilerini toplamalı, bu verilerin güvenliğini sağlamalı ve kullanıcılara verilerini silme hakkı tanımalıdır. Ayrıca, kişisel verilere yalnızca belirli amaçlarla erişilmesi ve verilerin gerektiği sürece saklanması gerekir.

-

HIPAA: Sağlık sektöründe faaliyet gösteren uygulamalar için geçerli olan bu düzenleme, sağlık bilgilerini korumak için sıkı güvenlik gereksinimleri getirir. Uygulama, kullanıcıların tıbbi bilgilerini toplarken, iletirken ve depolarken güvenli şifreleme yöntemleri kullanmak zorundadır.

-

PCI DSS: Ödeme kartı bilgilerini işleyen uygulamalar için geçerli olan bu standart, kullanıcıların ödeme bilgilerini güvende tutmak için şifreleme, güvenli bağlantılar ve sistemdeki güvenlik açıklarını ortadan kaldırma gibi çeşitli güvenlik önlemleri gerektirir.

Uygulamanızın geliştirilmesinde bu tür düzenlemelere uyum sağlamak, sadece yasal sorumlulukları yerine getirmekle kalmaz, aynı zamanda kullanıcı güvenini de artırır. Güvenlik önlemleri ve kullanıcı verilerinin korunması adına bu düzenlemelere uygun hareket etmek, uzun vadede uygulamanızın başarısı için kritik bir faktördür.

Şifreleme Standartları ve Veri Saklama Politikaları

Veri güvenliği ve gizliliği sağlamak için, endüstri standartlarına uygun şifreleme ve veri saklama politikaları geliştirilmesi gereklidir. Uygulama geliştiricilerinin, veri güvenliğini sağlamak için uluslararası şifreleme standartlarını takip etmesi büyük önem taşır. Şifreleme, verinin yalnızca yetkili kişiler tarafından erişilmesini ve okunmasını sağlar.

- Şifreleme Standartları: AES (Advanced Encryption Standard) gibi güçlü şifreleme algoritmaları, uygulama verilerinin hem cihazda hem de aktarım sırasında güvenli bir şekilde saklanmasını sağlar. Ayrıca, şifreleme anahtarlarının düzgün yönetilmesi, anahtarların ele geçirilmesini önleyerek verilerin daha güvenli olmasını sağlar.

- Veri Saklama Politikaları: Kullanıcı verileri yalnızca gerektiği kadar saklanmalı ve şeffaf bir şekilde kullanıcılar bilgilendirilmelidir. GDPR ve diğer düzenlemeler, veri saklama süreleri ve veri silme politikalarını düzenler. Uygulamanız, verileri yalnızca yasal olarak gerekli süre boyunca tutmalı ve kullanıcıların verilerine erişim hakkı, silme talebi gibi işlemleri kolayca gerçekleştirmelerini sağlamalıdır.

Endüstri standartlarına uygun şifreleme ve veri saklama politikaları, uygulamanın güvenliğini sağlamakla birlikte, yasal yükümlülüklerinizi yerine getirmenize ve kullanıcılarınızın güvenini kazanmanıza yardımcı olur.

Sonuç

iOS Uygulamalarında Güvenlik Prensiplerinin Önemi

Güvenli bir iOS uygulaması oluşturmak, yalnızca kullanıcı verilerinin korunmasıyla sınırlı değildir; aynı zamanda uygulamanın başarısını ve itibarını da doğrudan etkileyen bir faktördür. Kullanıcılar, verilerinin güvende olduğuna ve kişisel bilgilerinin kötüye kullanılmayacağına güven duymak isterler. Uygulama güvenliği, kullanıcıların güvenini kazanmak ve sadakatlerini oluşturmak için kritik bir rol oynar. İyi güvenlik önlemleri, kullanıcıların uygulamayı daha rahat kullanmalarını sağlar, bu da uygulamanın popülerliğini artırır ve potansiyel olarak daha geniş bir kullanıcı kitlesine ulaşmanıza yardımcı olur.

Bunun yanı sıra, güçlü güvenlik önlemleri, uygulamanızın itibarını ve markasını korur. Veri ihlalleri ve güvenlik açıkları, yalnızca kullanıcıların kişisel bilgilerini tehlikeye atmakla kalmaz, aynı zamanda uygulamanın başına büyük yasal ve finansal yükler getirebilir. Bu yüzden güvenlik, uygulamanın temel bir bileşeni olmalı ve sürekli olarak iyileştirilmelidir.

Uygulama Geliştiricilerinin Güvenlik ve Gizlilik İçin Atması Gereken Adımlar

Uygulama geliştiricileri, güvenlik ve gizlilik için doğru adımları atarak kullanıcı verilerini korumada etkin bir yaklaşım benimsemelidir. Güvenlik ve gizlilik, yalnızca başlangıç aşamasında değil, uygulamanın ömrü boyunca sürekli olarak dikkate alınmalıdır.

Uygulama geliştiricilerinin atması gereken temel adımlar arasında şunlar yer alır:

- Veri Toplama ve Depolama: Yalnızca gerekli veriler toplanmalı ve kullanıcı verileri şifrelenerek güvenli bir şekilde saklanmalıdır.

- Kimlik Doğrulama: Kullanıcı kimlik doğrulama süreçlerinde güçlü yöntemler kullanılmalı (örneğin, 2FA, biometrik doğrulama), böylece uygulamanın kötüye kullanım riskleri azaltılmalıdır.

- Güvenli İletişim: API iletişimi, şifreleme ve token tabanlı kimlik doğrulama gibi yöntemlerle güvence altına alınmalıdır.

- Düzenli Güncellemeler: Güvenlik açıklarına karşı düzenli olarak güncellemeler yapılmalı ve uygulama güvenlik testleri düzenli olarak gerçekleştirilmelidir.

- Yasal Uyum: Uygulama, GDPR, HIPAA ve diğer sektör standartlarına uygun şekilde tasarlanmalı ve veri saklama politikaları belirlenmelidir.

Geliştiriciler, güvenlik pratiklerini takip ederek uygulamalarını daha güvenli hale getirebilir ve kullanıcıların kişisel verilerini koruma konusunda en etkili yöntemleri kullanabilirler. Bu, yalnızca kullanıcıların verilerini korumakla kalmaz, aynı zamanda uygulamanın gelecekteki başarısını garanti altına alır.

“Yazmak, geleceği görmektir.” Paul Valéry